A maioria das organizações possui várias soluções cibernéticas, incluindo firewalls, dispositivos de segurança de rede e soluções antivírus. Ainda assim, eles não podem identificar ou medir os riscos internos. As ações não intencionais, mas prejudiciais dos funcionários, são uma vulnerabilidade séria contra a qual nenhuma das ferramentas tradicionais pode se defender. As ferramentas de gerenciamento de identidade comum não podem impedir que um insider malicioso com credenciais roube qualquer coisa, pois não tem o contexto. Por exemplo, eles têm dados confidenciais hospedados em servidores com regras de controle de acesso, mas não podem quantificar como isso é afetado pelas práticas de higiene cibernética inadequadas dos usuários e não aderência às políticas de uso aceitável. Eles também não podem rastrear a eficácia de seus controles de segurança e treinamento.

Porque AVA Reveal

O risco interno é identificado como uma das fontes mais caras e comuns de violações de dados para as organizações. Proteja sua organização contra todos os riscos internos – de não malicioso a malicioso – com o Ava Reveal.

Segurança centrada no ser humano

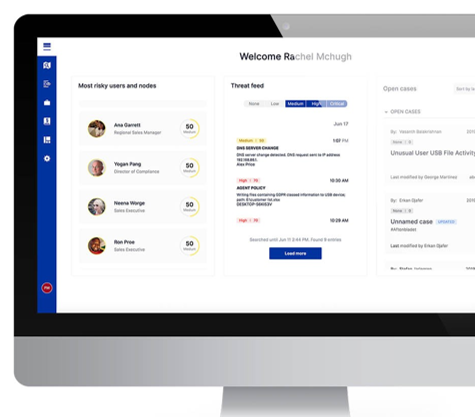

Perfis de usuários individuais esclarecem como os dados são acessados e usados, com anonimato opcional para privacidade. Com o monitoramento da atividade do usuário, você pode proteger seus sistemas e dados daqueles que já têm acesso privilegiado e conhecimento de dados e sistemas confidenciais.

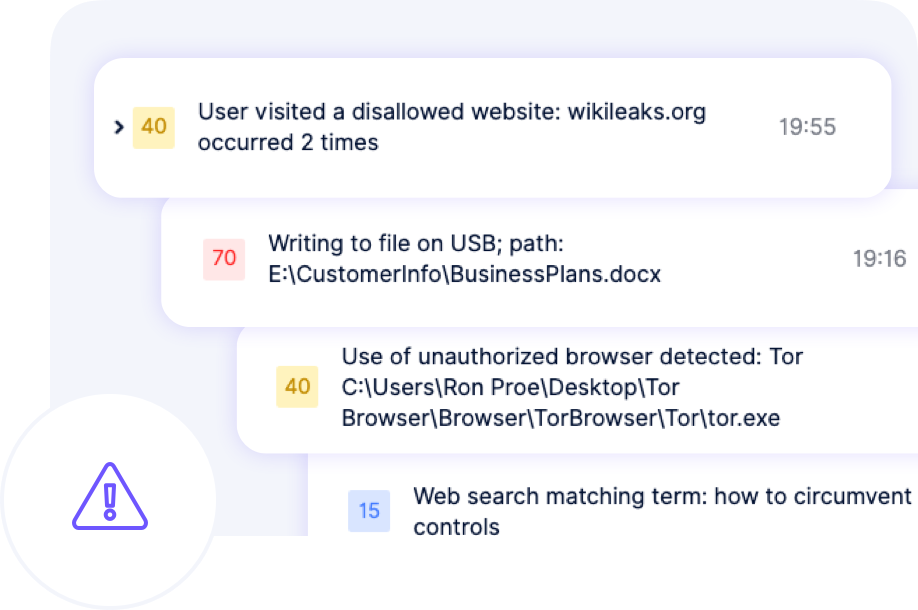

Detectar usuários internos maliciosos durante a instalação

As regras integradas alertam imediatamente o operador sobre cenários de risco interno do mundo real. Por exemplo, detecte funcionários usando ferramentas administrativas restritas, enviando informações confidenciais para fora da organização, burlando a segurança e imprimindo documentos em horários irregulares.

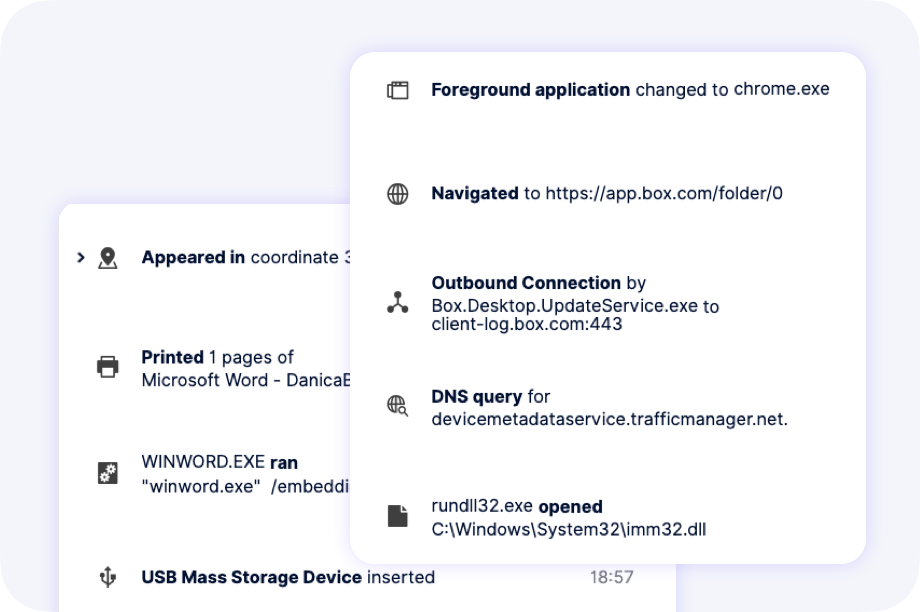

Visibilidade total dos pontos cegos atuais

Solução de risco interno favorável à privacidade

Certificado de monitoramento de atividades

Ava Reveal é certificado pela UAM pela National Insider Threat Task Force (NITTF), fornecendo perfis de usuários individuais, monitoramento de pressionamento de tecla, conteúdo completo do aplicativo e captura de tela. Todos os dados são atribuídos a um usuário específico, mesmo em máquinas compartilhadas

Vencedor da competição U.S. Cyber Command

Solução vencedora da competição U.S. Cyber Command (2019) nas categorias:

- Melhor performance do agente

- Maior número de detecções

- Melhor performance: ameaças de texto óbvios e simples

- Melhor performance USBs maliciosos/suspeitos adicionados à rede

- Melhor performance: computadores estrangeiros adicionados à rede

- Melhor performance: incidentes após perda de dados de log

- Melhor performance geral.

Principais benefícios

Compreenda o risco para sistemas e dados

Atribua todos os dados coletados e atividades do usuário a usuários específicos. Avalie como diferentes tipos de atividade do usuário aumentam o risco e saiba quando implementar medidas de segurança adicionais

Identifique e mitigue mais riscos

Melhore a higiene cibernética e mantenha os dados e terminais seguros, independentemente da localização. Combine o poder do aprendizado de máquina e das políticas baseadas em regras. Detecte riscos e imponha comportamentos com ações, independentemente de um funcionário estar offline ou remoto

Reforce a postura de segurança

Mudar o comportamento dos funcionários por meio de treinamento baseado em incidentes. Evite que atividades maliciosas aconteçam alertando sobre comportamento suspeito. Bloqueie atividades como o upload de arquivos confidenciais para drives pessoais

Simples e seguro

Fácil de implantar o Reveal Agent leve Simples de usar com uma experiência de usuário intuitiva. Modelo de assinatura simples e econômico, sem custos ocultos. Controles de segurança robustos e medidas anti-violação em toda a solução e no Reveal Agent.

Integrações